BGP: O Protocolo que Mantém a Internet Conectada

- Hemily Alves

- 1 de ago. de 2024

- 4 min de leitura

Atualizado: 8 de ago. de 2024

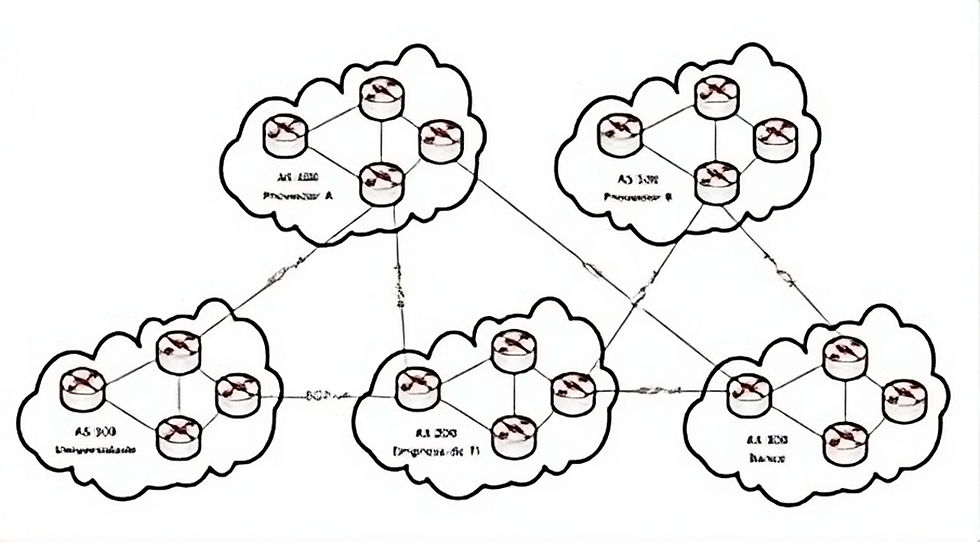

A internet é uma rede vastamente complexa composta por milhões de roteadores e redes interconectadas. O que permite essa comunicação global é uma série de protocolos, entre os quais se destaca o Border Gateway Protocol (BGP). BGP é essencial para o funcionamento da internet, pois decide o melhor caminho para transmitir dados entre diferentes redes.

O que é o BGP?

O Border Gateway Protocol (BGP) é um protocolo de roteamento entre sistemas autônomos (AS) na internet. Um sistema autônomo é um conjunto de IPs e roteadores sob a gestão de uma única entidade, como um provedor de serviços de internet (ISP) ou uma grande organização. BGP é responsável por trocar informações de roteamento entre esses sistemas, garantindo que os dados possam viajar de um ponto a outro da maneira mais eficiente possível.

Como o BGP Funciona?

O BGP usa o TCP como o protocolo de transporte, na porta 179. Dois roteadores BGP formam uma conexão de TCP entre uma outra. Estes roteadores são roteadores de peer. As mensagens de intercâmbio dos roteadores de peer para abrir e confirmar os parâmetros de conexão.

Principais características do BGP

O Protocolo de Roteamento BGP (Border Gateway Protocol) se destaca por diversas características que o tornam essencial para o roteamento eficiente e confiável em redes de grande escala.

Vamos dar uma olhada em algumas das principais características do BGP:

Roteamento Baseado em Políticas:

Como administrador de sistemas autônomos (AS), você tem o poder de definir políticas de roteamento com o BGP. Isso significa que você pode controlar quais rotas preferir ou evitar, influenciando as decisões de encaminhamento do tráfego de forma personalizada.

Relação de Pares:

Os roteadores BGP estabelecem relações diretas entre si. Essas conexões facilitam a troca eficiente e escalável de informações de roteamento, contribuindo para a eficácia do protocolo.

Caminhos Múltiplos:

O BGP tem a capacidade de lidar com vários caminhos para um mesmo destino. Isso permite que você escolha a rota mais eficiente com base em métricas específicas, como largura de banda, custo e políticas configuradas.

Suporte a IPv4 e IPv6:

O BGP é projetado para trabalhar com endereços tanto IPv4 quanto IPv6, garantindo versatilidade e preparo para o futuro em um cenário onde a transição para o IPv6 está em andamento.

Escalabilidade:

A arquitetura modular do BGP e sua capacidade de resumir informações de roteamento contribuem para sua escalabilidade. Isso significa que ele pode operar eficientemente em redes extensas e complexas.

Notificações de Eventos:

O BGP pode enviar notificações sobre eventos importantes, como alterações nas rotas. Essas notificações possibilitam uma resposta rápida a mudanças na topologia da rede.

Sessões de Peering Seguras:

O BGP suporta autenticação para garantir que apenas roteadores autorizados possam estabelecer sessões de peering, aumentando a segurança do protocolo.

Mecanismos de Prevenção de Loop:

Mecanismos avançados, como o uso de atributos de caminho e a prevenção de loops de roteamento, asseguram a estabilidade e confiabilidade do BGP em ambientes complexos.

Garantia de segurança do BGP

Manter a segurança no roteamento BGP (Border Gateway Protocol) é essencial para garantir que as informações de roteamento não sejam comprometidas e para se proteger contra possíveis ataques maliciosos.

Para isso, é importante adotar práticas sólidas, como a autenticação BGP, que verifica se as informações trocadas entre roteadores são legítimas. O uso de assinaturas digitais é outra medida de segurança, garantindo que as informações de roteamento permaneçam seguras durante a transmissão.

A utilização do RPKI (Resource Public Key Infrastructure) é crucial para validar a autenticidade das informações de roteamento, associando certificados digitais aos recursos de Internet. Filtros rigorosos devem ser aplicados para aceitar apenas rotas legítimas e necessárias, evitando a disseminação de informações de roteamento falsas ou maliciosas.

Garantir um monitoramento contínuo da rede é essencial para identificar mudanças suspeitas no roteamento, permitindo uma resposta rápida a possíveis ataques.

Logo, a implementação do BGP Flow Specification oferece maior controle sobre o tráfego, permitindo a especificação e filtragem com base em características como protocolo, portas e endereços IP.

Casos isolados de Má Configuração do BGP

Em 2004, um provedor turco chamado TTNet anunciou acidentalmente rotas de BGP incorretas para seus vizinhos. Essas rotas alegavam que a própria TTNet era o melhor destino para todo o tráfego na internet, e como as rotas se espalhavam cada vez mais para sistemas mais autônomos, ocorreu uma enorme ruptura, gerando uma crise com duração de um dia durante a qual muitas pessoas em todo o mundo não conseguiram acessar a internet, no todo ou em parte.

Em um evento semelhante em 2008 um provedor paquistanês tentou usar uma rota de BGP para impedir que usuários paquistaneses acessassem o YouTube. O provedor então anunciou a rota acidentalmente para os ASes nas redondezas e ela rapidamente se espalhou pela rede BGP da internet. Essa rota enviou os usuários que tentavam acessar o YouTube para um beco sem saída e, como resultado, o YouTube ficou inacessível por várias horas.

O que é sequestro de BGP

O sequestro de BGP ocorre quando os invasores redirecionam o tráfego da internet de forma maliciosa. Os invasores conseguem isso anunciando falsamente a propriedade de grupos de endereços de IP, chamados de prefixos de IP, que eles não possuem, controlam ou direcionam. Um sequestro de BGP é como se alguém mudasse todos os sinais de um trecho de uma rodovia e redirecionasse o tráfego de automóveis para saídas incorretas.

Como o BGP é construído com base na suposição de que as redes interconectadas estão dizendo a verdade sobre quais endereços de IP elas possuem, o sequestro de BGP é quase impossível de parar – imagine se ninguém estivesse observando os sinais da autoestrada e a única maneira de saber se eles tinham sido alterados de forma maliciosa era observar que muitos automóveis estavam indo parar nos bairros errados. No entanto, para que um sequestro ocorra, os invasores precisam controlar ou comprometer um roteador habilitado para BGP que faz a ponte entre um sistema autônomo e outro, desta forma ninguém pode realizar um sequestro de BGP.

Na Procyon Tecnologia cada centavo investido deve trazer retorno. Nossa Consultoria técnica ajuda você a identificar e adquirir apenas os equipamentos essenciais, garantindo que cada recurso seja utilizado de forma eficiente. Afinal, você merece o melhor retorno sobre seu investimento.

%20(1).png)

Comentários